Microsoft Defender for Endpoint rappresenta un elemento fondamentale nella difesa delle infrastrutture aziendali contro le minacce informatiche. Con una vasta gamma di funzionalità progettate per rilevare, proteggere e rispondere agli attacchi, questo strumento si posiziona al centro delle strategie di sicurezza delle moderne organizzazioni. Tuttavia, come ogni sistema, anche Defender for Endpoint ha i suoi punti deboli che è importante conoscere e affrontare per garantire una protezione completa. In questo articolo, esploreremo le sei funzionalità principali di Microsoft Defender for Endpoint e analizzeremo anche i suoi punti deboli, offrendo una visione dettagliata su come utilizzare al meglio questa potente soluzione di sicurezza.

.png)

Gli endpoint sono spesso considerati il punto più debole nella catena della cybersicurezza per via della loro natura più “esposta” rispetto alle reti e ai dispositivi interni di un’azienda. A seguito della pandemia poi, l'adozione diffusa di modelli di lavoro ibridi, politiche di utilizzo di dispositivi personali e ambienti orientati al cloud ha reso la sicurezza di questi ultimi un compito particolarmente arduo per i professionisti del settore.

Inutile dire che, proprio per la loro esposizione, la protezione degli endpoint in ambito aziendale è fondamentale per salvaguardare la sicurezza dell'intera infrastruttura IT e che dispositivi come computer portatili, dispositivi mobili, server e periferiche, rappresentano il punto di accesso principale per i cyberattacchi. Senza una protezione adeguata, questi device possono essere facilmente sfruttati dai malintenzionati per introdurre malware, ransomware o altre minacce nel sistema aziendale, compromettendo dati sensibili e interrompendo le operazioni aziendali, con costi significativi in termini di tempo e risorse, oltre che la propria reputazione sul mercato.

Microsoft, all’interno del suo ampio portafoglio di tool dedicati alla cybersecurity offre una soluzione dedicata anche a questo. Precedentemente noto come Microsoft Defender Advanced Threat Protection (Microsoft Defender ATP), Microsoft Defender for Endpoint è uno degli strumenti più importanti di Microsoft Defender XDR (precedentemente noto come Microsoft 365 Defender), la soluzione progettata per difendere l’infrastruttura IT e l’ambiente di lavoro digitale di un’azienda.

Supportato da esperti di sicurezza, Microsoft Defender for Endpoint è costruito sulle più avanzate tecnologie di rilevamento delle minacce disponibili. Infatti, Microsoft impiega migliaia di esperti di sicurezza a livello globale per aiutare a proteggere le aziende e i loro dati. Questa profonda conoscenza della cybersicurezza aiuta Microsoft Defender for Endpoint a utilizzare tecniche di protezione preventiva, rilevamento post-intrusione, investigazione automatica e remediation e molto altro ancora.

Ma quali funzionalità offre e come può aiutare a migliorare la propria postura di sicurezza? Vediamolo insieme nelle prossime sezioni.

Defender for Endpoint si specializza nella protezione di laptop, pc, server e dispositivi mobili, ovvero i punti di accesso ai dati aziendali più sensibili e vulnerabili. Il suo compito è quindi di sorvegliarli in modo proattivo, intelligente e coordinato con le attività di tutti i servizi che lo accompagnano nella piattaforma.

Defender for Endpoint può aiutare un'organizzazione a rispondere a minacce potenziali, come malware o ransomware, utilizzando gli strumenti integrati in Windows 10, 11 e nei servizi Azure. Questi strumenti offrono funzionalità di investigazione automatizzata, rilevamento e risposta a minacce preventive e post-breach.

Microsoft Defender for Endpoint ha come obiettivi: la protezione preventiva, il rilevamento post-violazione e la risposta proattiva e unificata negli endpoint.

Il suo intervento si traduce quindi in una notevole riduzione dell’esposizione alle minacce, così come dell’impatto che gli incidenti possono avere sul sistema di sicurezza aziendale. Ma è importante sottolineare il modo in cui questi risultati vengono raggiunti.

Defender for Endpoint segue infatti una linea d’azione precisa, basata su:

Partendo dal primo punto, Defender for Endpoint fa uso dell’AI per identificare strumenti, tecniche e procedure negli endpoint aziendali. Li confronta poi con gli schemi comportamentali che ha imparato nel tempo per riconoscere le attività anomale e ricondurle a utenti malintenzionati.

Analizza quindi le minacce e invia i report con le informazioni rilevanti in un sandbox. Qui, viene eseguita la Threat Investigation per risalire alla catena di attacco e visualizzare i dati forensi sugli attacchi individuati.

Il sistema provvede infine a isolare l’endpoint compromesso per debellare la minaccia in corso e ripristinarne lo stato di sicurezza. È un intervento completo ed efficace, che coinvolge contemporaneamente e costantemente i diversi endpoint di un’azienda.

I requisiti principali per l'utilizzo di Microsoft Defender for Endpoint possono essere suddivisi in due sezioni: requisiti di licenza e software su Windows Server:

I requisiti di licenza devono includere uno dei seguenti:

I software su Windows Server devono includere uno dei seguenti:

Inoltre, Microsoft Defender for Endpoint è compatibile con la maggior parte dei sistemi operativi Windows e server, inclusi i desktop virtuali, nonché con Android, iOS, Linux e MacOS. I requisiti del browser includono Microsoft Edge, Google Chrome e altri browser moderni basati su Chromium.

Per implementare correttamente i processi aziendali all'interno dell'ecosistema Microsoft 365, è necessario un team con competenze trasversali:

Dev4Side Software ha le competenze tecniche verticali per fornirti un unico punto di contatto, trasversale per tutti gli elementi della tua sottoscrizione.

Insieme agli altri prodotti della piattaforma di Microsoft Defender XDR, Defender for Endpoint garantisce la protezione completa, intelligente e proattiva dei dati e delle identità aziendali.

Al centro di MDE c'è una suite di funzionalità complementari che lavorano insieme per fornire protezione end-to-end per dispositivi MacOS, iOS, Windows, Android, Linux e IoT. Questo approccio olistico consente ai team di sicurezza e IT di collaborare senza interruzioni, unificare la gestione degli endpoint e implementare politiche di sicurezza dettagliate, utilizzando al contempo potenti capacità di rilevamento delle minacce, investigazione e remediation.

Ma quali sono dunque queste funzionalità che gli consentono di contribuire a questo sistema di protezione olistico, a partire dagli endpoint? Vediamo le principali nell’elenco qui sotto:

Come con qualsiasi servizio o metodo dedicato a questo specifico ambito della sicurezza informatica, il principale vantaggio dell’utilizzo di Microsoft Defender for Endpoint è che i propri endpoint, e per estensione la propria rete, sono protetti dagli attacchi informatici.

Questo strumento adotta un approccio proattivo alla sicurezza, riducendo al minimo tutte le aree che potrebbero rappresentare un punto di accesso per i cybercriminali. Dall’impedire l’accesso ad applicazioni e siti web non attendibili alla revisione di tutte le impostazioni dei dispositivi e alla fornitura di raccomandazioni, la protezione dei dispositivi inizia con il metterli nella migliore posizione di sicurezza possibile.

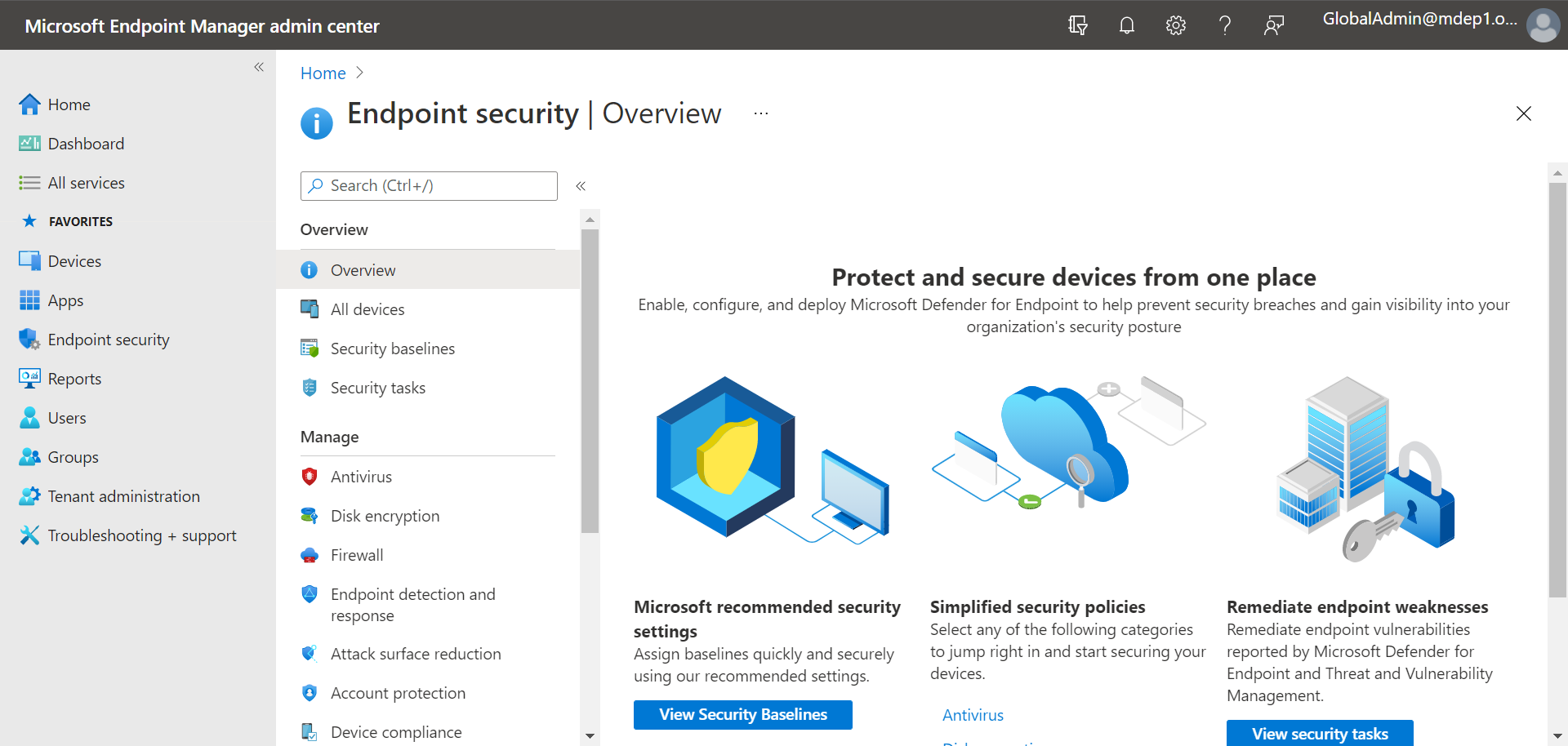

A differenza di altre soluzioni di protezione per endpoint, la dashboard di Microsoft Defender for Endpoint offre agli utenti e ai team una visibilità completa e permette di osservare il punteggio di sicurezza complessivo dei propri endpoint, le evidenze analizzate e i relativi verdetti, le azioni intraprese e molto altro. Non ci sarà mai da chiedersi se la protezione degli endpoint sta effettivamente funzionando, poiché è possibile monitorare tutto ciò che è accaduto negli ultimi 180 giorni.

Le funzionalità sopra descritte consentono a Microsoft Defender for Endpoint di vantare vantaggi distintivi progettati per rendere la cybersecurity ottimale una realtà continua.

Gli utenti possono risparmiare tempo e risorse, poiché non devono implementare agenti o infrastrutture aggiuntive. Visibilità estesa, segnali e intelligenza umana sono integrati nel prodotto per affrontare le minacce informatiche più recenti e avanzate.

Essendo basato su tecnologie cloud, MDE ha la capacità di scalare in un singolo tenant per più di 1 milione di endpoint, permettendo ai clienti di suddividere quel tenant tra centinaia di sub-tenant. Inoltre, può utilizzare algoritmi di machine learning e comportamentali basati su cloud e client per identificare e contrastare le minacce.

I team di sicurezza possono cercare anomalie nei dati storici fino a 180 giorni e creare query e rilevamenti personalizzati per il threat hunting. Per restare aggiornati sulle minacce emergenti, le organizzazioni possono ottenere report di analisi delle minacce che le aiutano a valutare quanto siano esposte o colpite e cosa fare per mitigare questi rischi.

Per fornire una gestione delle minacce, MDE monitora le vulnerabilità software, sia Microsoft che di terze parti e i problemi di configurazione della sicurezza, esaminando poi 180 giorni di dati storici per individuare anomalie e costruire rilevamenti e query personalizzate per la caccia alle minacce. Per rimanere aggiornate sulle minacce emergenti, le organizzazioni possono ottenere report di analisi che le possono aiutare a valutare quanto siano esposte o colpite, adottando misure per ridurre il rischio e l’esposizione derivanti da questi problemi.

Un ulteriore valore aggiunto è che Microsoft Defender for Endpoint può ora integrarsi con le capacità di intelligenza artificiale generativa di Microsoft Security Copilot per rilevare e difendersi da ransomware e altre minacce informatiche su più piattaforme. In particolare, Copilot for Security è integrato nel portale di Defender for Endpoint per consentire ai team di sicurezza di riassumere facilmente incidenti e informazioni sui dispositivi, analizzare script, codici e file, applicare risposte guidate per risolvere gli incidenti, creare report sugli incidenti e generare query KQL.

Siamo arrivati alla parte conclusiva della nostra panoramica su Microsoft Defender for Endpoint e vediamo di chiudere con alcuni punti di attenzione e best practice utili per chi non avesse mai utilizzato questo o altri servizi di Microsoft Defender XDR.

La scelta migliore rimane tuttavia quella di affidarsi a persone esperte del settore o a consulenti specializzati.

Nell'attuale panorama delle minacce in rapida evoluzione, dove i modelli di lavoro ibridi, le politiche di utilizzo di dispositivi personali (BYOD) e gli ambienti orientati al cloud sono diventati la norma, la sicurezza degli endpoint è diventata una preoccupazione cruciale per le organizzazioni di tutte le dimensioni. L'adozione diffusa di forze lavoro remote e distribuite ha ampliato la superficie di attacco, rendendo gli endpoint il punto più debole nella catena della cybersicurezza. È qui che Microsoft Defender for Endpoint eccelle.

Defender for Endpoint è una forma robusta e olistica di protezione degli endpoint, perfetta per organizzazioni di tutte le dimensioni. Dalle azioni proattive per rafforzare la sicurezza alla remediation in caso di rilevamento di malware, Defender for Endpoint intraprenderà continuamente azioni per mantenerti sicuro. Abbinato a Microsoft Defender Antivirus (incluso in Windows), avrai una protezione migliore, informazioni più significative e una piattaforma unica e più forte.

Sebbene ci siano alcuni requisiti di licenza e di sistema operativo, Defender for Endpoint può essere utilizzato sulla maggior parte dei sistemi operativi e acquistato come licenza stand-alone se non già inclusa nelle licenze in proprio possesso. In generale, le funzionalità e i vantaggi principali di questa protezione degli endpoint la rendono una scelta eccellente per qualsiasi organizzazione.

1. Che cos’è Microsoft Defender for Endpoint?

Microsoft Defender for Endpoint è una soluzione di Endpoint Protection e Endpoint Detection & Response (EDR) che protegge dispositivi aziendali come PC, laptop, server e dispositivi mobili da malware, ransomware e attacchi avanzati. Fa parte della piattaforma Microsoft Defender XDR ed è progettato per prevenire, rilevare e rispondere alle minacce in modo centralizzato.

2. Quali dispositivi protegge Microsoft Defender for Endpoint?

Defender for Endpoint protegge Windows, macOS, Linux, iOS, Android e ambienti server, inclusi desktop virtuali e scenari cloud. Copre quindi la maggior parte degli endpoint utilizzati in ambienti di lavoro moderni e ibridi.

3. Qual è la differenza tra Microsoft Defender Antivirus e Defender for Endpoint?

Microsoft Defender Antivirus è la protezione antimalware di base inclusa in Windows.

Microsoft Defender for Endpoint va oltre l’antivirus, offrendo: rilevamento comportamentale avanzato, investigazione post-breach, risposta automatizzata agli incidenti e visibilità centralizzata sugli endpoint.

Usati insieme, forniscono una protezione molto più completa.

4. Quali sono le principali funzionalità di Microsoft Defender for Endpoint?

Le sei funzionalità principali sono: Microsoft Defender Vulnerability Management, Attack Surface Reduction, Next-generation protection, Endpoint Detection and Response (EDR), Automated Investigation and Remediation e Defender Experts for XDR (servizio gestito di threat hunting)

Queste funzionalità lavorano in modo integrato per coprire prevenzione, rilevamento e risposta.

5. Microsoft Defender for Endpoint è efficace contro ransomware e attacchi avanzati?

Sì. Grazie al monitoraggio comportamentale, alla risposta automatizzata e all’integrazione con Microsoft Security Copilot, Defender for Endpoint è particolarmente efficace contro: ransomware, attacchi fileless, exploit avanzati e movimenti laterali nella rete.

Può isolare automaticamente endpoint compromessi e bloccare la diffusione delle minacce.

Il team Infra & Security è verticale sulla gestione ed evoluzione dei tenant Microsoft Azure dei nostri clienti. Oltre a configurare e gestire il tenant, si occupa della creazione dei deployment applicativi tramite le pipelines di DevOps, monitora e gestisce tutti gli aspetti di sicurezza del tenant, supportando i Security Operations Centers (SOC).